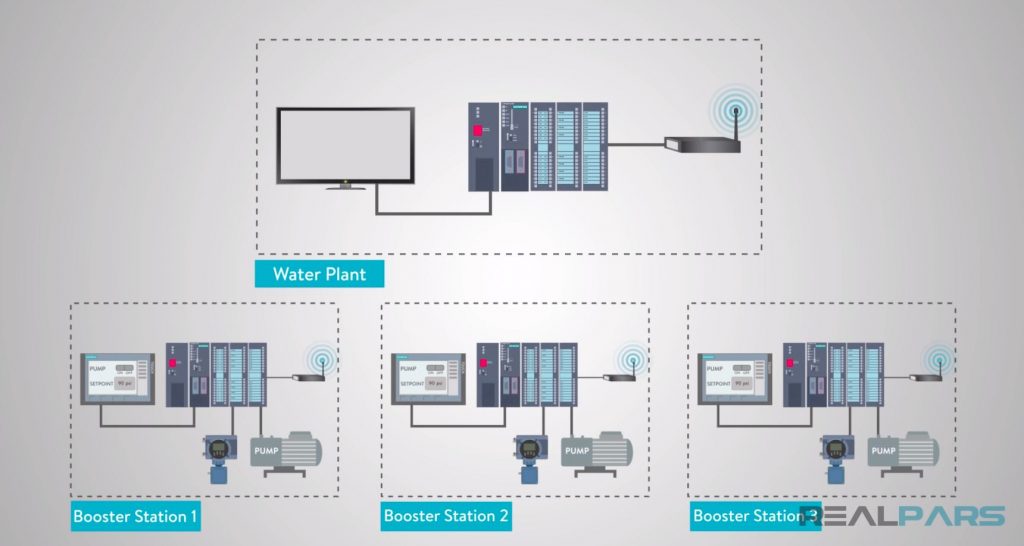

Infrastruktura informatyczna przedsiębiorstwa może być dość prosta lub bardzo złożona. Niektóre firmy potrzebują tylko sprawnej sieci wifi i stabilnego połączenia z internetem, inne posiadają rozproszone sieci LAN, sieci niskoprądowe np. LoRa, główne i zapasowe Data Center, itd.

Audyt infrastruktury informatycznej IT może składać się z:

- Audyt sieci LAN, Wi-Fi, LoRa, SigFox, itd. – audyt bezpieczeństwa, wydajności, asset management – inwentaryzacja sprzętu informatycznego

- Audyt architektury systemów ERP, CRM, WMS, eCommerce, szyny danych, itd.

- Audyt konfiguracji serwerów (Windows, Linux) pod katem bezpieczeństwa, wydajności

- Audyt aplikacji i systemów – jakość kodu, wydajność, bezpieczeństwo

- Audyt licencji systemów i oprogramowania

- Audyt baz danych i jakości danych Big Data, hurtowni danych, BI

- Audyt Data Center

- Audyt rozwiązań chmurowych AWS, GCP, Azure

- Audyt polityki bezpieczeństwa

- Audyt RODO

- Audyt Backup

- Audyt efektywności kosztowej infrastruktury informatycznej

- Audyt umów z dostawcami, podwykonawcami

- Audyt Licencji – np. Audyt Licencji SAP

Jeśli potrzebujesz wsparcia technologicznego dla swojego biznesu zapraszamy do kontaktu.

Zapraszamy do kontaktu:

pfederowicz@gotechnologies.pl