Przemysł 4.0 (Industry 4.0) to obecnie bardzo popularny termin określające tzw „czwartą rewolucję” przemysłową. Rewolucja ta integruje wszystkie dostępne systemy czy urządzenia, które wymieniają się danymi w czasie rzeczywistym. Taka integracja pozwala na optymalne zarządzanie produkcją, dostawami, komunikacją z klientami czy dostawcami. Możliwe staje się produkowanie małych partii produktów nie tracąc czasu i pieniędzy oraz umożliwia klientom szeroką customizację swoich produktów.

Poniżej przykładowe technologie, które są często wykorzystywane w przedsiębiorstwach określanych 4.0 (przemysł, automotive, stocznie, porty, transport, spedycja, magazyny, retail, itd.):

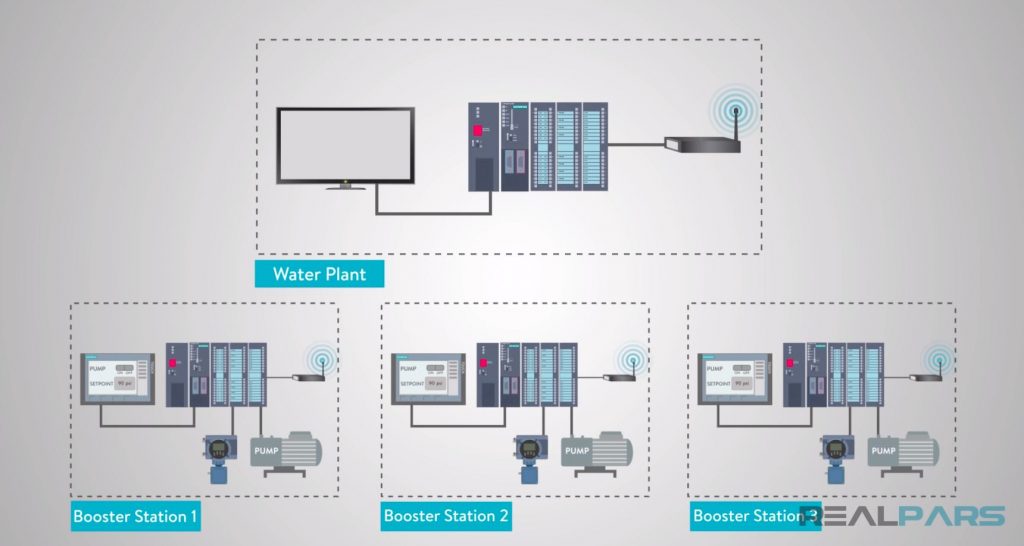

- Internet Rzeczy IoT Internet of Things (IIoT – Industrial IoT) – czujniki, sensory przemysłowe monitorujące położenie obiektów, ich działanie, itd.

- Big Data – wykorzystanie danych z czujników IoT w czasie rzeczywistym do sterowania procesami lub obiektami, które są ich częścią.

- Systemy i integracje – systemy ERP, WMS, APS, TMS, MES, MRP, YMS, SCADA, itd. zintegrowane w jeden system pozwalający na wymianę danych w czasie rzeczywistym.

- Sztuczna inteligencja (AI – Artificial Inteligence) i uczenie maszynowe (Machine Learning i Deep Learning) – pozwalająca na usprawnienie procesów poprzez ich analizę i uczenie.

- Bezpieczeństwo i ochrona danych – podstawowe ryzyko Przemysłu 4.0 czyli zapewnienie bezpieczeństwa procesów, intrastruktury i danych.

- Przetwarzanie danych w czasie rzeczywistym – podstawa Przemysłu 4.0 czyli wymiana danych i zarządzanie procesem w czasie rzeczywistym.

- Cloud – wykorzystanie systemów chmurowych czy to do przechowywanie dużych ilości danych, czy do ich przetwarzania.

- Digital Twin – tworzenie cyfrowych środowisk odpowiadających fizycznym procesom.

- Traceability – śledzenie obiektów, partii, materiałów, półproduktów.

- Connectivity – sieci internetowe, wifi, niskoprądowe np. LoRa, SigFox, NB-IoT, itd.

- Robotyzacja – automatyzacja produkcji poprzez zastosowanie w pełni zrobotyzowanych linii produkcyjnych.

- Pojazdy autonomiczne AGV – pojazdy autonomiczne transportujące produkty w magazynach i produkcji.

- Roboty współpracujące (Coboty) – roboty współpracujące z ludźmi.

- Druk 3D – wykorzystanie drukarek 3D w produkcji np. w personalizacji produktów.

- RFID – wykorzystanie identyfikacji radiowej w procesach produkcyjnych, magazynowych, logistycznych czy Retail.

- Predictive Maintanance – stały nadzór nad urządzeniami, przewidywanie awarii i planowanie przeglądów.

Zobacz także:

Zapraszamy do kontaktu:

info@gotechnologies.pl